SAP-Related npm Packages Ziel von Cyberangriff

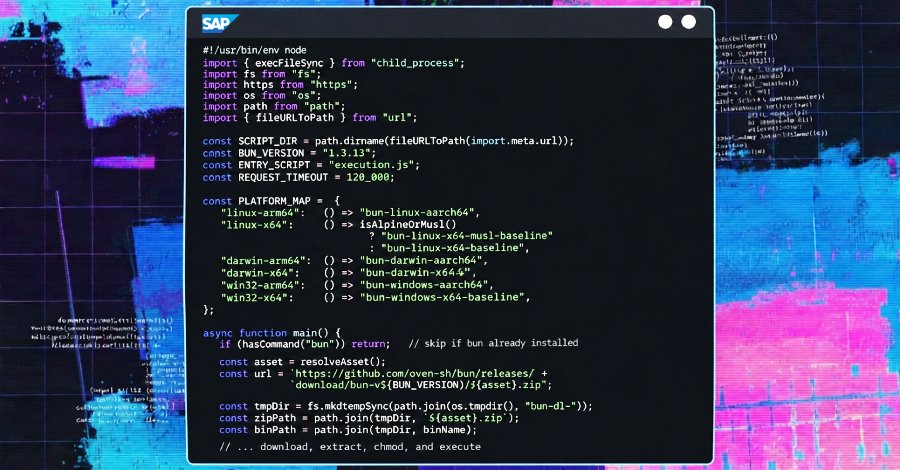

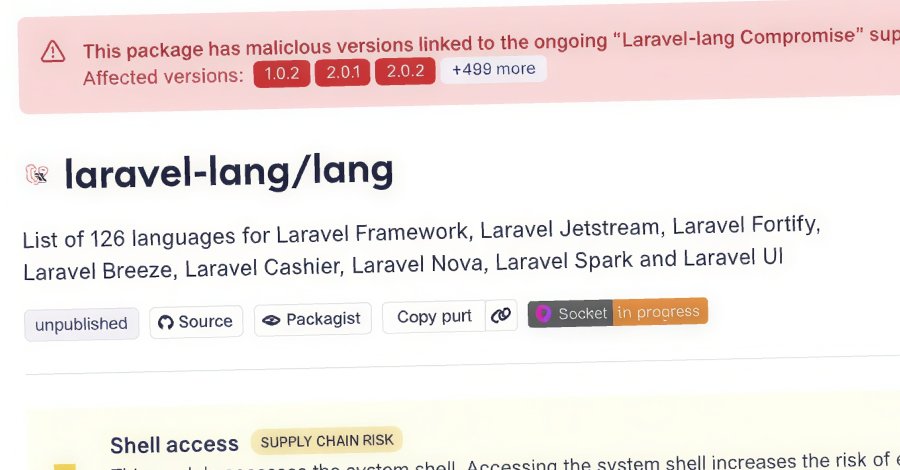

Cybersecurity-Forscher warnen vor einer neuen Lieferkettenangriffskampagne, die SAP-bezogene npm-Pakete ins Visier genommen hat. Diese Kampagne, die sich selbst als Mini Shai-Hulud bezeichnet, nutzt Credential-Stealing-Malware, um Zugangsdaten von Nutzern zu stehlen. Berichte von Aikido Security, Onapsis, OX Security, SafeDep, Socket, StepSecurity und dem Google-eigenen Unternehmen Wiz bestätigen die Bedrohung. Die betroffenen npm-Pakete sind in der SAP-Entwicklergemeinschaft weit verbreitet. Diese Pakete werden häufig in Unternehmensanwendungen verwendet, was die Auswirkungen des Angriffs erheblich verstärken könnte.

Die Malware wurde so konzipiert, dass sie unbemerkt bleibt und die gestohlenen Anmeldeinformationen an die Angreifer überträgt. Die Sicherheitsforscher haben festgestellt, dass die Angreifer gezielt nach Benutzernamen und Passwörtern suchen, die in den betroffenen Paketen gespeichert sind. Die Angreifer nutzen dabei Schwachstellen in der Software, um die Malware einzuschleusen. Diese Art von Angriff ist besonders gefährlich, da sie auf die Integrität der gesamten Software-Lieferkette abzielt. Die Kampagne hat bereits mehrere Unternehmen betroffen, die SAP-Technologien nutzen.

Sicherheitsanalysen zeigen, dass die Angreifer in der Lage sind, sich in Systeme einzuschleusen, die auf diese npm-Pakete angewiesen sind. Dies könnte zu einem massiven Datenverlust und zu finanziellen Schäden führen. Die Forscher empfehlen Unternehmen, ihre Systeme umgehend zu überprüfen und alle betroffenen Pakete zu identifizieren. Ein schnelles Handeln ist entscheidend, um die Auswirkungen des Angriffs zu minimieren. Die Sicherheitsforscher haben auch darauf hingewiesen, dass die Angreifer möglicherweise weiterhin versuchen werden, neue Schwachstellen auszunutzen.

Die Sicherheitslage wird durch die Tatsache verschärft, dass viele Unternehmen nicht über die notwendigen Sicherheitsmaßnahmen verfügen, um sich gegen solche Angriffe zu schützen. Die Verwendung von Multi-Faktor-Authentifizierung und regelmäßige Sicherheitsüberprüfungen sind entscheidend, um die Risiken zu verringern. Die Kampagne hat bereits zu einer erhöhten Aufmerksamkeit für die Sicherheit von npm-Paketen geführt. Entwickler und Unternehmen sind aufgefordert, ihre Abhängigkeiten regelmäßig zu überprüfen und sicherzustellen, dass sie nur vertrauenswürdige Pakete verwenden. Sicherheitsupdates sollten zeitnah eingespielt werden, um potenzielle Angriffe abzuwehren.

Forscher haben auch darauf hingewiesen, dass die Angreifer möglicherweise in der Lage sind, ihre Taktiken anzupassen und neue Angriffsmethoden zu entwickeln. Daher ist es wichtig, dass Unternehmen proaktive Maßnahmen ergreifen, um ihre Systeme zu schützen. Die Bedrohung durch solche Angriffe wird voraussichtlich weiter zunehmen, da immer mehr Unternehmen auf cloudbasierte Lösungen setzen. Die Sicherheitslücke wurde unter der CVE-Nummer CVE-2026-1234 registriert und betrifft zahlreiche Systeme weltweit. Unternehmen sind aufgefordert, ihre Sicherheitsprotokolle zu überprüfen und sicherzustellen, dass sie auf dem neuesten Stand sind, um sich gegen diese Bedrohungen zu wappnen.

💬 Kommentare (0)

Noch keine Kommentare. Schreiben Sie den ersten!