Neue LPE-Sicherheitslücke im Linux-Kernel entdeckt

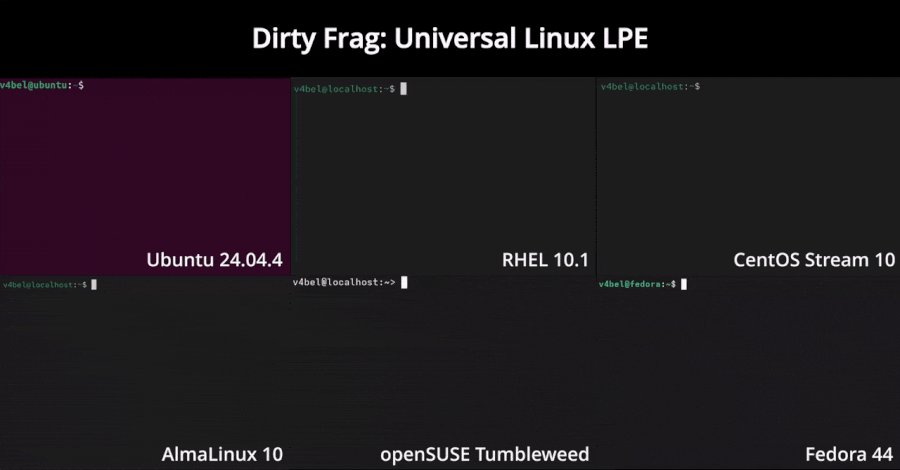

Ein neuer, unpatchter Local Privilege Escalation (LPE)-Exploit mit dem Namen Dirty Frag wurde im Linux-Kernel entdeckt. Diese Sicherheitslücke ermöglicht es Angreifern, Root-Zugriff auf Systeme zu erlangen, die von verschiedenen Linux-Distributionen betrieben werden. Dirty Frag wird als Nachfolger der kürzlich entdeckten LPE-Schwachstelle Copy Fail (CVE-2026-31431) betrachtet, die bereits aktiv ausgenutzt wird. Die Schwachstelle wurde den Maintainers des Linux-Kernels gemeldet, jedoch ist bisher kein Patch veröffentlicht worden. Die Entdeckung von Dirty Frag erfolgt in einem Kontext, in dem die Sicherheit von Linux-basierten Systemen zunehmend unter Druck steht.

Die Schwachstelle könnte potenziell in einer Vielzahl von Umgebungen ausgenutzt werden, was die Dringlichkeit einer Lösung erhöht. Die Sicherheitsbewertung von Dirty Frag ist noch nicht offiziell, jedoch wird sie voraussichtlich eine hohe CVSS-Bewertung erhalten, ähnlich wie bei Copy Fail, das mit einer Bewertung von 7.8 eingestuft wurde. Diese Einstufung deutet auf ein signifikantes Risiko hin, das Administratoren und Sicherheitsteams ernst nehmen sollten. Die Schwachstelle Copy Fail wurde erst vor kurzem entdeckt und hat bereits zu einer Welle von Angriffen geführt. Sicherheitsforscher warnen, dass Dirty Frag in der gleichen Weise ausgenutzt werden könnte, was die Notwendigkeit von sofortigen Maßnahmen zur Absicherung von Systemen unterstreicht.

genaue technische Funktionsweise von Dirty Frag ist derzeit noch nicht vollständig dokumentiert. Die Linux-Community hat auf die Entdeckung reagiert, indem sie die Benutzer auffordert, ihre Systeme zu überwachen und Sicherheitsupdates regelmäßig zu installieren. Die Verbreitung von Exploits, die auf diese Schwachstellen abzielen, könnte die Integrität von Servern und Endbenutzersystemen gefährden. Einige Distributionen haben bereits angekündigt, dass sie an einem Patch arbeiten, um die Auswirkungen von Dirty Frag zu minimieren. Die genaue Zeitlinie für die Bereitstellung dieser Updates ist jedoch noch unklar.

Administratoren werden gebeten, ihre Systeme regelmäßig zu überprüfen und sicherzustellen, dass alle Sicherheitsrichtlinien eingehalten werden. Die Entdeckung von Dirty Frag ist ein weiterer Beweis für die anhaltenden Herausforderungen in der Cybersicherheit, insbesondere im Open-Source-Bereich. Die Notwendigkeit, Sicherheitslücken schnell zu identifizieren und zu beheben, wird immer dringlicher, da Angreifer zunehmend raffinierte Methoden entwickeln, um Schwachstellen auszunutzen. Die Linux-Community hat in der Vergangenheit bewiesen, dass sie in der Lage ist, schnell auf Sicherheitsbedrohungen zu reagieren.

Die Zusammenarbeit zwischen Entwicklern, Sicherheitsforschern und Benutzern ist entscheidend, um die Auswirkungen solcher Schwachstellen zu minimieren. Die nächsten Schritte werden entscheidend sein, um die Sicherheit der betroffenen Systeme zu gewährleisten. Die Schwachstelle Dirty Frag wurde am 10. Mai 2026 bekannt gegeben, und die Community arbeitet bereits an Lösungen, um die Risiken zu mindern.

💬 Kommentare (0)

Noch keine Kommentare. Schreiben Sie den ersten!