Massenausnutzung von cPanel-Sicherheitslücke

Eine neu entdeckte Sicherheitslücke in cPanel, die unter der Kennung CVE-2026-41940 geführt wird, wird derzeit massenhaft ausgenutzt, um Websites zu kompromittieren und Daten zu verschlüsseln. Die Angriffe erfolgen im Rahmen von sogenannten "Sorry" Ransomware-Attacken, die sich durch ihre aggressive Verbreitung auszeichnen. Experten warnen, dass die Schwachstelle es Angreifern ermöglicht, unbefugten Zugriff auf Server zu erlangen, was zu erheblichen Datenverlusten führen kann. Die Sicherheitslücke betrifft insbesondere Versionen von cPanel, die nicht auf dem neuesten Stand sind. Administratoren werden dringend aufgefordert, ihre Systeme zu überprüfen und sicherzustellen, dass alle verfügbaren Sicherheitsupdates installiert sind.

Die Angriffe nutzen eine Kombination aus automatisierten Skripten und gezielten Phishing-Techniken, um die Schwachstelle auszunutzen. Berichten zufolge haben die Angreifer bereits Tausende von Websites ins Visier genommen. Die Ransomware verschlüsselt Daten und fordert Lösegeld, um den Zugriff wiederherzustellen. Sicherheitsforscher haben festgestellt, dass die Angriffe in den letzten Wochen exponentiell zugenommen haben, was auf eine koordinierte Kampagne hindeutet. Die cPanel-Entwickler haben bereits ein Update veröffentlicht, um die Sicherheitslücke zu schließen.

Nutzer werden aufgefordert, das Update umgehend zu installieren, um sich vor den laufenden Angriffen zu schützen. Die Schwachstelle wurde als kritisch eingestuft, was bedeutet, dass sie potenziell schwerwiegende Folgen für die betroffenen Systeme haben kann. Die "Sorry" Ransomware ist nicht neu, hat jedoch durch die Ausnutzung dieser spezifischen Schwachstelle an Bedeutung gewonnen. Sicherheitsanalysten berichten, dass die Ransomware in der Lage ist, nicht nur Daten zu verschlüsseln, sondern auch sensible Informationen zu stehlen, was die Bedrohung noch verstärkt. Die Angreifer nutzen oft anonymisierte Netzwerke, um ihre Identität zu verschleiern und die Rückverfolgbarkeit zu erschweren.

Die Reaktion der Sicherheitsgemeinschaft auf diese Bedrohung ist vielschichtig. Viele Unternehmen haben ihre Sicherheitsprotokolle überprüft und zusätzliche Maßnahmen ergriffen, um ihre Systeme zu schützen. Einige haben sogar begonnen, ihre Server in isolierte Umgebungen zu migrieren, um das Risiko eines Angriffs zu minimieren. Die cPanel-Sicherheitslücke hat auch die Aufmerksamkeit von Regulierungsbehörden auf sich gezogen. Diese warnen Unternehmen, dass sie für Datenverluste und Sicherheitsvorfälle haftbar gemacht werden können, wenn sie nicht angemessene Sicherheitsvorkehrungen treffen.

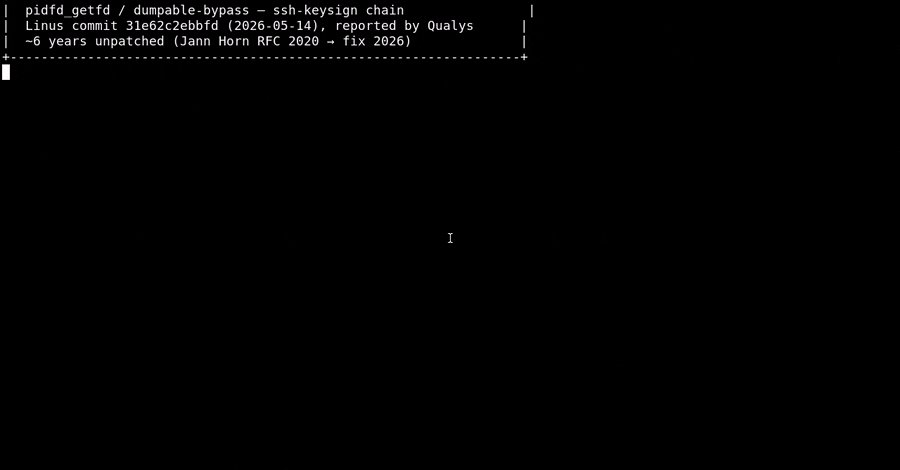

Diskussion über die Verantwortung von Softwareanbietern und deren Nutzer wird in den kommenden Wochen voraussichtlich intensiver geführt werden. Die Angriffe zeigen, wie wichtig es ist, Sicherheitsupdates zeitnah zu installieren und Systeme regelmäßig zu überprüfen. Experten empfehlen, regelmäßige Backups durchzuführen und Sicherheitslösungen zu implementieren, die potenzielle Bedrohungen frühzeitig erkennen können. Die cPanel-Entwickler haben betont, dass die Sicherheit ihrer Nutzer höchste Priorität hat und sie kontinuierlich an der Verbesserung ihrer Software arbeiten. Die Sicherheitslücke CVE-2026-41940 wurde erstmals am 1. Mai 2026 öffentlich bekannt gemacht und hat seitdem zu einem Anstieg der Ransomware-Angriffe geführt. Die genaue Anzahl der betroffenen Systeme ist derzeit unbekannt, jedoch wird geschätzt, dass mehrere Tausend Websites bereits kompromittiert wurden.

💬 Kommentare (0)

Noch keine Kommentare. Schreiben Sie den ersten!