GlassWorm Supply-Chain Attack zielt auf Entwickler ab

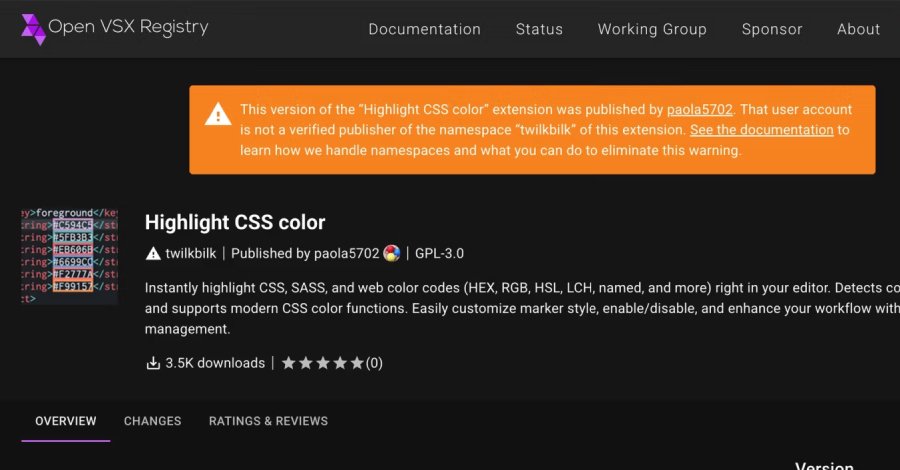

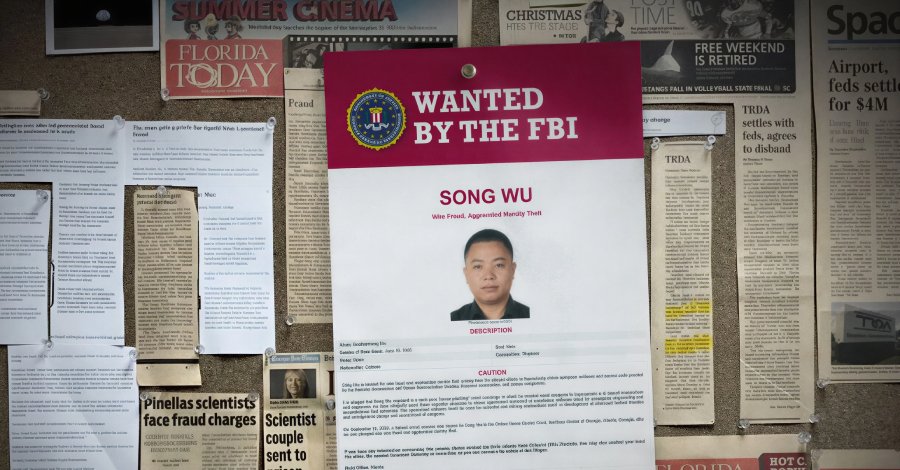

Cybersecurity-Forscher haben eine neue Iteration der GlassWorm-Kampagne identifiziert, die als "signifikante Eskalation" in der Verbreitung über das Open VSX-Registry angesehen wird. Diese Kampagne nutzt 72 Erweiterungen, um gezielt Entwickler anzugreifen. Anstatt dass jede bösartige Liste den Loader direkt einbetten muss, missbraucht der Angreifer nun extensionPack und extensionDependencies, um zunächst eigenständig aussehende Erweiterungen in transitive Abhängigkeiten zu verwandeln. Die Forscher berichten, dass diese Methode es Angreifern ermöglicht, ihre bösartigen Inhalte effizienter zu verbreiten. Durch die Verwendung von Abhängigkeiten können sie die Sichtbarkeit ihrer Angriffe verringern und die Wahrscheinlichkeit erhöhen, dass Entwickler unwissentlich die schädlichen Erweiterungen installieren.

Diese Technik stellt eine ernsthafte Bedrohung für die Integrität von Entwicklungsumgebungen dar. Die GlassWorm-Kampagne hat in der Vergangenheit bereits verschiedene Techniken verwendet, um ihre Ziele zu erreichen. Die aktuelle Strategie zeigt jedoch eine bemerkenswerte Weiterentwicklung in der Art und Weise, wie Angreifer Schwachstellen in der Software-Lieferkette ausnutzen. Forscher warnen, dass diese Angriffe nicht nur die betroffenen Entwickler, sondern auch die Endbenutzer gefährden können, die auf die von ihnen erstellten Anwendungen angewiesen sind. Ein weiterer besorgniserregender Aspekt ist die Tatsache, dass die Angreifer in der Lage sind, ihre bösartigen Erweiterungen in einer Vielzahl von Entwicklungsumgebungen zu tarnen.

Dies erschwert die Erkennung und Abwehr der Angriffe erheblich. Sicherheitsforscher empfehlen, dass Entwickler ihre Abhängigkeiten regelmäßig überprüfen und sicherstellen, dass sie nur vertrauenswürdige Erweiterungen verwenden. Die Auswirkungen dieser Angriffe könnten weitreichend sein, insbesondere wenn man bedenkt, dass viele Entwickler auf Open-Source-Tools angewiesen sind. Die Verwendung von kompromittierten Erweiterungen könnte dazu führen, dass Malware in weit verbreitete Softwareprodukte eingeschleust wird. Dies könnte nicht nur die Sicherheit der Software gefährden, sondern auch das Vertrauen in die Open-Source-Community untergraben.

Um die Bedrohung durch die GlassWorm-Kampagne zu mindern, empfehlen Experten, dass Entwickler Sicherheitspraktiken implementieren, die über die bloße Überprüfung von Erweiterungen hinausgehen. Dazu gehört die regelmäßige Schulung in Bezug auf Sicherheitsbewusstsein und die Implementierung von Sicherheitsrichtlinien, die die Verwendung von Erweiterungen regeln. Die Sensibilisierung für solche Bedrohungen ist entscheidend, um die Risiken zu minimieren. Die Sicherheitslage wird durch die Tatsache verschärft, dass viele Entwickler möglicherweise nicht über die notwendigen Ressourcen oder Kenntnisse verfügen, um sich gegen solche Angriffe zu schützen. Dies könnte dazu führen, dass sie anfälliger für Angriffe werden, insbesondere wenn sie in einer schnelllebigen Entwicklungsumgebung arbeiten.

Die Notwendigkeit, Sicherheitsmaßnahmen zu priorisieren, wird immer dringlicher. Die GlassWorm-Kampagne ist ein Beispiel dafür, wie sich Cyberbedrohungen weiterentwickeln und anpassen können. Die Angreifer nutzen zunehmend komplexe Techniken, um ihre Ziele zu erreichen, was die Notwendigkeit verstärkt, dass Entwickler und Unternehmen proaktive Maßnahmen ergreifen. Sicherheitsforscher betonen, dass die Überwachung und Analyse von Software-Abhängigkeiten ein wesentlicher Bestandteil jeder Sicherheitsstrategie sein sollte. Die Forscher haben bereits Maßnahmen ergriffen, um die betroffenen Erweiterungen zu identifizieren und zu melden.

Open VSX-Community wird aufgefordert, die Sicherheitspraktiken zu verbessern und die Integrität der Registry zu gewährleisten. Die Bedrohung durch die GlassWorm-Kampagne könnte sich weiter verschärfen, wenn keine geeigneten Maßnahmen ergriffen werden. Die Sicherheitslücke, die durch diese Angriffe ausgenutzt wird, könnte potenziell Tausende von Entwicklern betreffen, die auf die Open VSX-Registry angewiesen sind. Die genaue Anzahl der betroffenen Systeme ist derzeit unbekannt, jedoch wird die Schwere der Bedrohung von Experten als hoch eingeschätzt. Die Forscher raten dazu, die Sicherheitsrichtlinien zu überprüfen und sicherzustellen, dass alle verwendeten Erweiterungen regelmäßig auf ihre Vertrauenswürdigkeit hin überprüft werden. Die Bedrohung durch die GlassWorm-Kampagne bleibt ein zentrales Anliegen für die Cybersecurity-Community.

💬 Comments (0)

No comments yet. Be the first to comment!